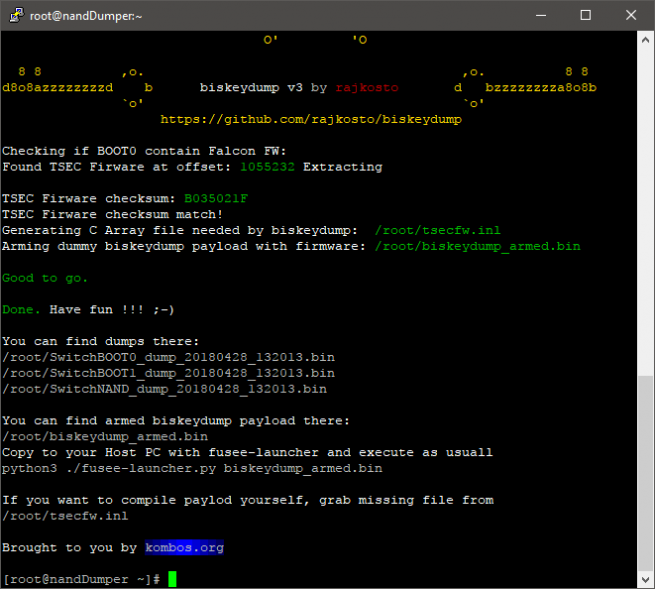

rajkosto que l'on connait déjà pour nous avoir proposé TegraRcmSmash, ChoiDujourNX ou encore RajNX, a publié une nouvelle version de biskeydump.

Biskeydump est un outil qui permet de dumper toutes vos clés BIS de votre Nintendo Switch en les décryptant sur une eMMC, afin de pouvoir l'utiliser avec Fusée Gelée, le bootroom RCM.

Grâce aux clés et votre RawNand.bin BIS, vous allez pouvoir explorer, editer vos partitions eMMC avec l'appui d'HacDiskMount. La version v7 ajoute le support des TSEC du firmware 6.2.0 et ajoute la faculté de les dumper sur une microSD.

Utilisation :

- Construisez biskeydump.bin en utilisant make à partir du répertoire racine du référentiel, ou téléchargez une version binaire à partir de

https://switchtools.sshnuke.net.

- Envoyez le fichier biskeydump.bin à votre Switch fonctionnant en mode RCM via un loader fusee (sudo ./fusee-launcher.py biskeydump.bin ou faites-le simplement un drag and drop sur TegraRcmSmash.exe sous Windows).

Soit pour lire et écrire le texte sur votre écran, soit pour numériser le texte généré.

Vous pouvez également utiliser TegraRcmSmash 1.1.0 ou une version plus récente avec un argument fictif pour qu’il continue à écouter les communications usb. Vous obtiendrez toutes les clés dans la fenêtre de la console, exemple: cmdline: TegraRcmSmash.exe -w out / biskeydump.bin BOOT: 0x0

Changelog v7

This section is required by the GPLv2 license

- everything except fusee-primary and key_derivation/masterkey/exocfg from fusee-secondary has been removed (from Atmosphere)

- tsec.c has been slightly modified (to just use the passed-in address directly as DMA source, instead of copying to a temporary buffer)

- main.c has been modified to get tsec fw, query for tsec key then call key_derivation.c functions using that key, then dump device and bis keys

- key_derivation.c has been modified to use passed-in tsec key and not do any masterkey derivation