Il y a un an la team Fail0verflow confirmait ses talents avec le lancement de Linux sur PlayStation 4 sur firmware 1.76, elle a été suivi par une toute nouvelle team, Chaitin Tech, qui elle aussi a su déployée les mêmes armes sur firmware 4.01 bien que les exploits en eux même n'ont jamais été publiés.

La Team Chaitin Tech a sans contexte fait progresser les choses, après avoir dévoilé une partie seulement de leur travail avec des pistes données aux développeurs sur le ROP, elle a travaillé sur l'implémentation du Kexec system call qui permet le boot direct du kernel Linux sur l'OS de la console disposant d'un firmware 3.55, 4.00 et 4.01.

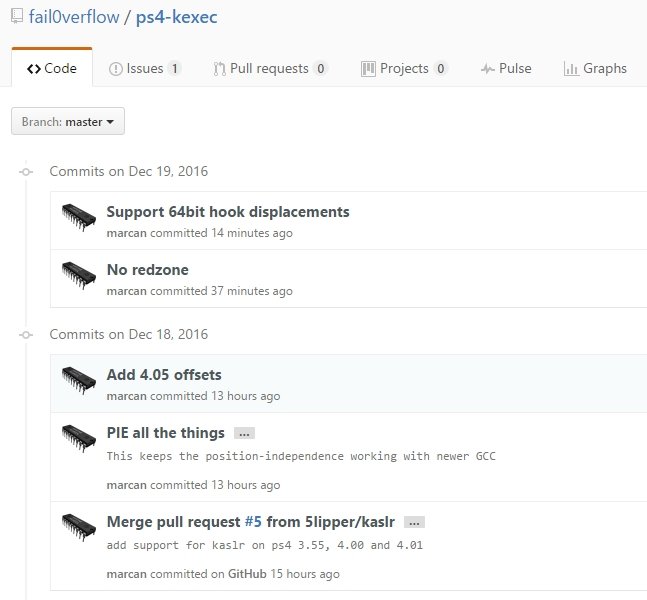

Mais c'est le développeur Marcan, de la team Fail0verflow, qui rajoute sur le

Github dédié, le support du Kexec system call pour le firmware 4.05, en proposant les offsets pour ce firmware, preuve que les projets sont bel et bien liés, et que tout cela est impossible à compter du firmware 4.06. Il a aussi rajouté d'autres évolutions ( Support 64bit hook displacements, et No Redzone), à un peu plus d'une semaine de la présentation à la Console Hacking 2016 CCC qui se tiendra le 27 Décembre 2016, cela laisse peu de doute sur les objectifs, faire du firmware 4.05 le golden firmware.

A noter que d'autres progrès sont réalisés sur le firmware 1.76, avec la

recompilation de l'exploit dlclose sans nécessité de changer l'adresse IP, mais cela restera limité au seul firmware 1.76 donc pour l'avenir moins intéressant.

Introduction

So myself and a few others tried the released Web Browser Patch that was released named "ps4_dev-dlclose_(Browser)_Kernel_Patch.bin", but couldn't get it to work as my IP was on a different LAN network to the one given, and i didn't want to mess about editing the binary file in hxd.

Therefore I looked for the code online, implemented the dlclose exploit and compiled it without the need for changing IP addresses, so it should work for anyone.

The debug information this payload sends is sent to the IP 192.168.1.77, although not needed for the patch. if you want to view the debug information make sure you have a TCP listener on port 9023 and you have changed your PC IP to 192.168.1.77.